現在、パンデミックがさまざまなソーシャルエンジニアリング攻撃にうってつけの条件を提供していることは明白です。 これまでも、リモートワークの普及やそれに伴うリスクに適応する中で、スピア型フィッシングから、ヴィッシング、ランサムウェアなどコロナウイルス関連の攻撃が増えていることについて、FBI やCISA, 、インターポールをはじめ信頼できる組織から、多くの報告や警告が出されています。

ソーシャルディスタンスとリモートワークは、多くの点でハッカーにとってより好ましい環境を作り出していますが、今日目にされるソーシャルエンジニアリング攻撃の種類は、過去に見られたものとあまり変わりません。 それでは、なぜ今でも大規模な情報漏洩が頻繁にニュースの見出しを賑わせているのでしょうか?

歴史から学ぶことが一つあるとすれば、ハッカーは常に人的要因を利用するということです。 不確実性、恐怖、注意力散漫、孤立、混乱はすべて、ユーザーの脆弱性の増大につながります。 そして、世界的なニュースの話題が目まぐるしく変化し続ける中で、パンデミックや大きなニュースイベントの中で、日和見主義的なハッカーが悪用するような次の展開を予想することは不可能です。 例として、COVIDの景気刺激策や救済策に関連したフィッシング攻撃の増加について見てみましょう。

パンデミック収束後も、ソーシャルディスタンスは継続し、仮想世界でのやりとりが増加すると予想されています。つまり、企業はソーシャルエンジニアリング攻撃の増加から身を守るために、強力な認証を利用しなければなりません。 分散化が進む作業環境では、システムと情報のセキュリティに対する信頼が失われるため、ユーザーとの信頼を再確立することが不可欠です。 その方法はこちら:

従業員の教育やトレーニングだけでは不十分です

新型コロナウイルス関連の詐欺に注意するよう従業員を教育することは、不可欠ですが、包括的な対応ではありません。 フィッシングやソーシャルエンジニアリングに関するユーザー教育をいくら行っても、攻撃の中には成功するものもあるのです。 ユーザーの行動を必要とし、フィッシング攻撃や中間者攻撃の特定がユーザーに依存している限り、脆弱性は今後も問題となるでしょう。

2FA戦略を見直す時期に来ています

組織は、将来のソーシャルエンジニアリング攻撃から保護するために、パスワード、回復質問、または基本的な2要素認証 (2FA) に継続的に依存する余裕はありません。 これらの方法は、モバイルマルウェア、, SIMスワップ、フィッシング攻撃に対処できないことが何度も証明されています。 ハッカーはますます賢くなってきており、私たちもそうならなければなりません。

ユーザーエクスペリエンスは、組織の安全にとって重要です

同僚やIT部門から物理的に離れ、自宅と職場の生活を両立させている世界では、強力な認証が、さまざまなデバイス、ビジネスに不可欠なアプリケーション、さまざまな環境で大規模に機能する必要があります。 ユーザーエクスペリエンスが向上するほど、特定のユーザーのみを保護する複雑なポイントソリューションとは異なり、企業全体に展開してセキュリティを確保することが容易になります。

つまり、新型コロナウイルス関連の攻撃の増加は、現実に存在する危険です。 しかし、これが一時的な脅威であったり、新型コロナウイルスだけの問題であるとは考えられません。 これは、ソーシャルエンジニアリング攻撃が増え続けていることを示す最新の事例にすぎず、より強力な対応が求められています。 当社は日々、大小の企業が新しい日常に適応できるよう支援しています。 準備はよろしいでしょうか?

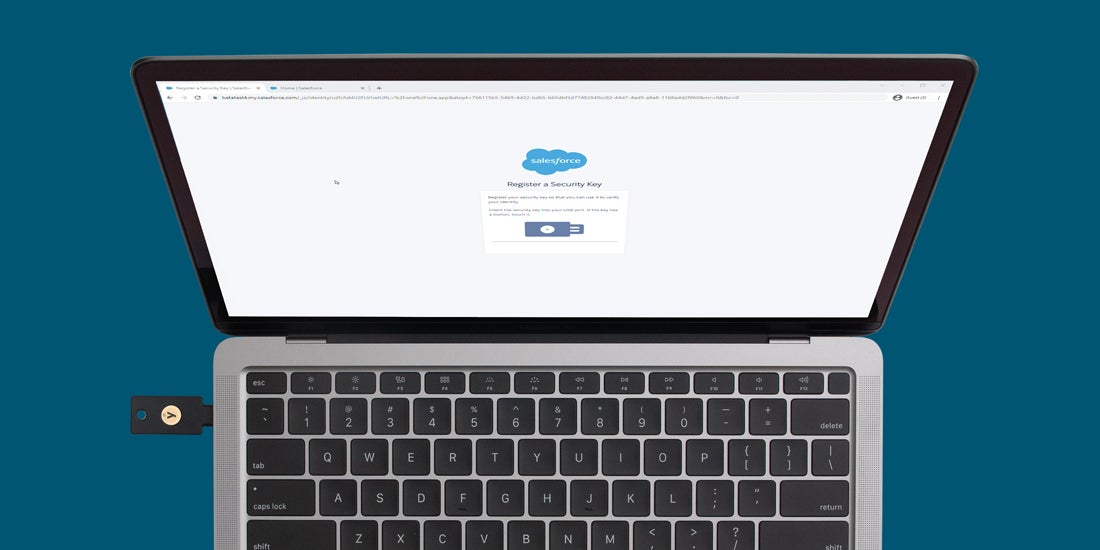

主要なクラウドベースサービスに対してハードウェア支援を受けた強力な認証を使用して、デジタル変革を加速させます。 Google Cloud, やMicrosoft Azure Active Directoryをはじめとする多くの日常の業務アプリケーションは、YubiKeyとのシームレスな統合を実現しています。