企業や組織を見ると、安全な認証に取り組むときに存在し得る多くのビジネスシナリオがあります。 共有ワークステーションであれ、リモートワーカーであれ、特権アカウントであれ、問題となるものは、モバイルデバイスが制限された職場です。 デリケートな仕事を行うため、何らかの方法でモバイルを制限する職場は常に存在すると言っても過言ではありません。 これらの分野では、機密性の高いシステムやデータへのアクセスを許可するためのユーザー認証など、あらゆる目的で電話を使用することはできません。

「モバイル制限付きアクセス」とは、「安全な箱にスマートフォンをしまう」シナリオだけを指すのではありません。 ほとんどの場合、制限は少ないです。例えば、建物の一部のエリアでは電話を使用できますが、他のエリアでは使用できません。 セルラー接続に信頼性がない遠隔地はどうですか? あるいは、一部の企業向けアプリには電話が使用できるものの、ミッションクリティカルな機能に触れるアプリには使用できない場合があります。 こうした環境はすべて、モバイル認証を困難または完全に使用不可能にします。

この投稿では、最も一般的な制限付きワークスペースについて概要を示し、モバイルデバイスを使用せずにこれを保護する方法について説明します。

一般的なモバイルデバイス制限付きワークスペースの制限付きワークスペース

以下の種類の職場環境では、ユーザーの生産性を損なうことなく強力なセキュリティを実現するために、他のユーザー認証を検討する必要があります:

- コールセンター – 今日のほぼすべての電話には、カメラと音声録音機能で構成される「スパイパッケージ」が付属しています。 コールセンターでは多くの場合、個人情報(PII)またはその他の機密性の高い顧客情報に自由にアクセスできるため、モバイルデバイスが冗長になりがちです。

- 工場の作業場 – 産業の現場では、作業者の安全や環境的な制限のためにデバイスが制限されている場合や、その場所で機密データにアクセスできる場合があります。 石油掘削所のような屋外の場所では、標準のスマートフォンによる処理以上に頑丈なデバイスが必要となる場合があります。

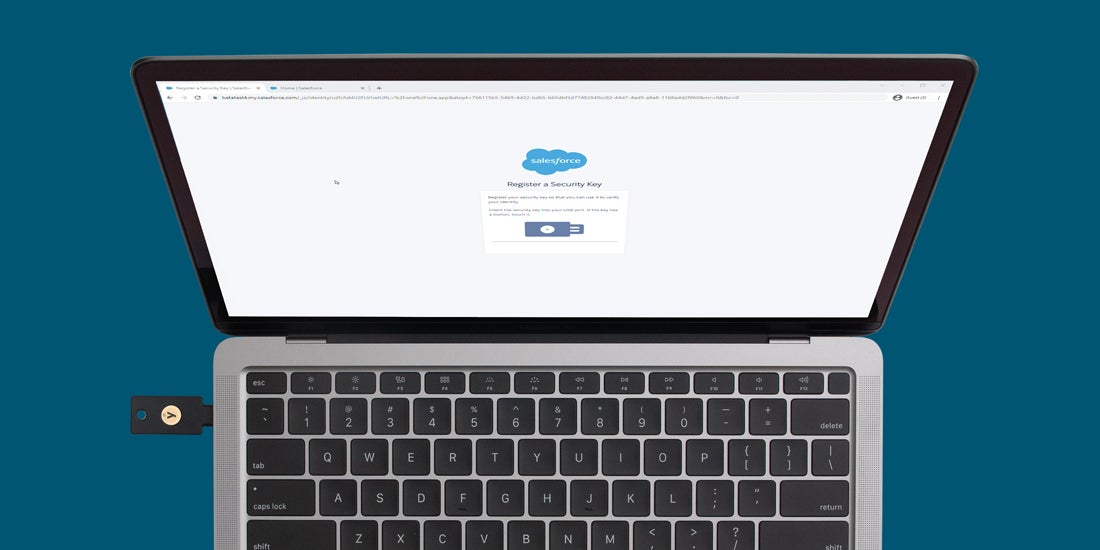

- 高セキュリティ環境 – AAL3やFIPSで検証された認証コードなど、フィッシングに強いハードウェアセキュリティキーを使用する、高い認証保証が要求される職場。 これらは、政府機関や金融サービス会社でよく見られます。 さらに、管理者の認証情報は非常に価値のある標的です。認証情報が侵害されると重大な損害を引き起こす可能性があるため、モバイル認証はおそらく最善の方法ではありません。

- 研究開発ラボ – 言うまでもなく、最も気密性の高い企業IPが存在する可能性のある場所では、簡単にビデオ録画や写真撮影をしたり、それを公開したりできるモバイルデバイスは存在が許可されません。 ラボでスマートフォンをドアのそばに置いておく必要がある場合は、スマートカードまたはFIDOセキュリティキーを使うほうが良いでしょう。

- 遠隔ステーション – 気象観測所、観測データポスト、海洋掘削、または信頼できるセルサービスから遠い研究施設のことです。高価な緩和インフラがないと、ほとんどのデバイスは役立ちません。

- 飛行機– おなじみの場所です。 フライト時間は長く、認証システムへの準拠が不明なネットワークを介してのみ、インターネットに接続できます。 モバイルが機内システムで動作しない場合、空中で多くの時間を過ごす従業員には、代替のMFA認証プロセスが必要です。

- 組合または政府の規則により制限されるBYODの領域 – 「所有デバイスの持参」規制は、米国内でも、世界中の国々でも一般的になっています。 同規則では、個人デバイスを保証なしで仕事関連のタスクに使用することを許可しません。 企業が仕事専用のモバイルデバイスを用意する意思がない場合、モバイル認証は行えない場合があります。

- 顧客対応環境 – 特に接客および小売業界の企業は、顧客と対面して最高の体験を提供するよう努めています。 その結果、多くの人がスマートフォンの使用を制限されています。そうしないと、従業員が顧客と十分に関わっていないという認識を生むからです。

上記のモバイル制限に関する考慮事項に加え、フィッシング対策(スマートカードまたはFIDO/WebAuthnベース)のMFAをユーザーに展開する際には、以下の項目が重要です:

- 共有ワークステーションに適用可能– 多くの場合、これらのステーションはすでに物理的にセキュリティ制御された場所に設置されることが多いですが、より強化するために、ステーション自体にフィッシング対策認証を追加する必要があります。 ワークステーションを柔軟にすることにより、シフトを終了、開始するユーザー間で高速かつ安全なタスク切り替えが可能となります。

- 接続の必要がない堅牢なデバイス – 堅牢なデバイスは、セルラー接続がないなど、どのような状況でも動作し、オフラインまたはネットワーク接続状況の両方で動作する、さまざまなコンピューターやその他のコンポーネントを保護できます。

- 簡単なユーザーエクスペリエンス(UX) – ユーザーを忘れずに! 問題解決に着手する前に、人々が便利になる方法を上手に知らせるために、いくつかの社内調査のフィードバックを取得します。 コミュニケーションが良好な社内展開チームなら、変更管理プロセスが少し簡単になります。 また、エンドユーザーに権限を与え、実装後のサポートが高額になるのを防ぐために、目的のソリューションに直感的な機能とセルフサービスオプションを設置する場合にも役立ちます。

- 複雑な環境に対応 – ソリューションは、すでに設定されているものにより、異なって見えます。例えば、主にオンプレミスのインフラを使用する組織は、スマートカードベースのセキュリティアプローチを選択できます。一方、主にクラウドベース環境を使用する組織は、最新のFIDOベースのアプローチを検討できます。

- サプライチェーンの保護 – サプライチェーンは、もはや商品やサービスを物理的に提供するだけではありません。デジタル空間を含む、企業が持つ可能性のあるすべての提携および事業関係を網羅しています。 ソリューションが悪意のあるイノベーションに先んじることを意識し、フィッシング対策ポリシーまたは認証を採用することで、ランサムウェアやマルウェアの攻撃を防ぐことができます。

- コンプライアンスと規制をサポート – ゼロトラストに関する2022年の OMB M-22-09などの最近の米国連邦規制では、ソリューションがコンプライアンス規制を満たすために必要なスマートカード(PIV)またはWebAuthnフィッシング対策MFAテクノロジーに注目しています。

——

モバイルの制限付き環境の詳細については、白書「モバイルの制限付き環境を保護するためのベストプラクティス」をご参照ください。