La Directive NIS2, nouveau volet de la législation appliquée dans toute l’UE et visant à renforcer la cybersécurité sur le territoire, est entrée en vigueur le 16 janvier 2023. Elle introduit de nouvelles mesures de surveillance strictes, oblige davantage d’entités et de secteurs à respecter cette directive, durcit les exigences en matière de signalement des incidents et, de manière générale, met en avant de meilleures pratiques par rapport à la précédente Directive NIS. Les États membres ont jusqu’au 17 octobre 2024 pour inclure ces mesures dans leur législation nationale, qui concerneront un grand nombre d’entreprises opérant ou exerçant des activités au sein de l’UE. Beaucoup se demandent comment les mesures affecteront leurs activités. Nous étudierons ici les grandes lignes de la Directive ainsi que ses ramifications possibles.

Remarque importante avant d’aborder le sujet : l’UE n’est pas la seule concernée par ces mesures. Par exemple, suite à la stratégie fédérale pour l’architecture Zero Trust et au décret présidentiel prononcé par le gouvernement américain en 2022, une stratégie nationale de cybersécurité a été annoncée en mars 2023. Elle vise à transférer la responsabilité individuelle vers les « organisations les plus capables et les mieux placées pour réduire les risques pour tous » soient responsables de la cybersécurité.

Tout comme la directive précédente, NIS2 ne précise pas explicitement les changements technologiques à mettre en œuvre, mais présente plutôt des concepts et des idées générales qui visent à améliorer le positionnement en matière de sécurité. L’objectif est de promouvoir en interne des mesures de cybersécurité étendues, mais également lors des collaborations entre entreprises ou au niveau transfrontalier au sein de l’UE.

Les points importants mis en avant par la Directive NIS2 sont les suivants :

- Un élargissement considérable du nombre de secteurs concernés, notamment celui des télécommunications, de l’industrie manufacturière, de la gestion des déchets, des plates-formes de réseaux sociaux et de l’administration publique (une liste plus complète est disponible dans la fiche d’information de la Directive NIS2).

- La création d’une structure de gestion de crise cybernétique commune (appelée Cyber Crisis Liaison Organisation Network ou CyCLONe) pour améliorer la connaissance conjointe de la situation, promouvoir la collaboration et réduire les frais de coordination

- Les États membres doivent s’assurer que les opérateurs de services essentiels et les fournisseurs de services numériques mettent en œuvre les mesures de gestion des risques appropriées, notamment des évaluations régulières des risques, et que ceux-ci surveillent leurs réseaux et systèmes d’information pour détecter les incidents de sécurité.

- Un plus haut niveau d’harmonisation est exigé concernant le signalement. Les entreprises concernées disposent par exemple de 24 heures à compter du moment où elles ont connaissance d’un incident pour soumettre un rapport initial, puis un rapport final dans le mois qui suit.

- Une incitation des États membres à examiner et à renforcer leur « cyber-résilience » globale, en mettant l’accent sur la chaîne d’approvisionnement, la gestion des vulnérabilités, l’usage de la cryptographie et une meilleure santé cybernétique.

- Tout manquement aux dispositions de la Directive NIS2 (une fois appliquée localement par les États membres) peut entraîner des amendes pouvant atteindre 10 millions d’euros, soit 2 % du chiffre d’affaires total d’une entité au niveau mondial

De nos jours, les conditions et la préparation technique de chaque État membre ou entreprise variant considérablement, il est impossible de définir une approche « universelle » pour faire respecter la directive. Par conséquent, la responsabilité de découvrir, de mettre en œuvre et de faire appliquer les changements obligatoires nécessitera un effort commun, non seulement au sein de chaque entreprise, mais également de la part des pouvoir publics locaux et fédéraux, et éventuellement la supervision de l’Agence de l’Union européenne pour la cybersécurité (ENISA).

Cependant, même si le périmètre des changements visant à faire respecter les exigences de la Directive NIS2 est vague sur le plan technologique, il est certain que la notion de la cyber-résilience améliorée sera appuyée par deux pratiques fondamentales.

Quelles mesures peuvent être prises pour respecter les exigences de la Directive NIS2 ?

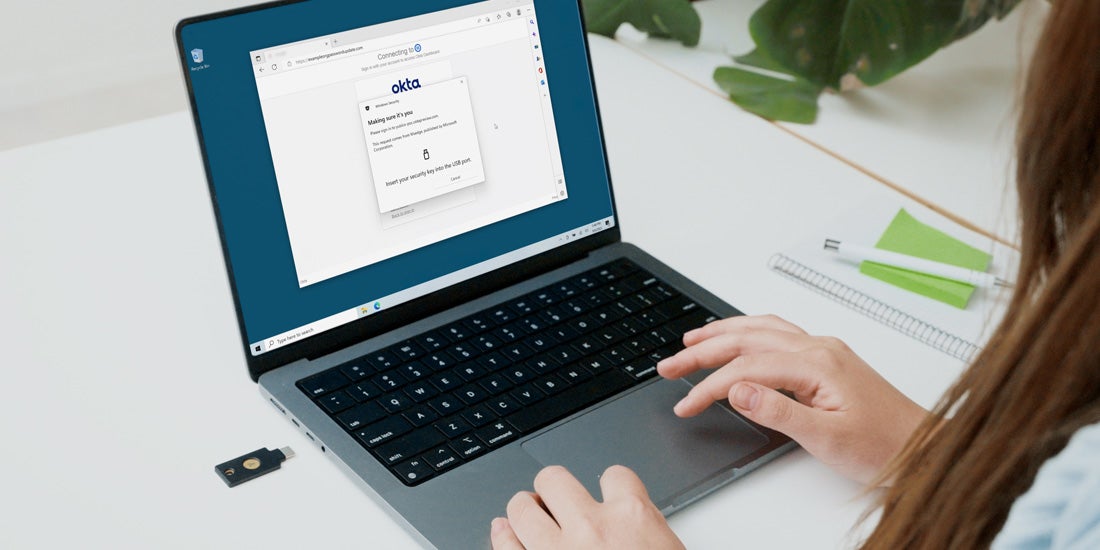

La première étape, la plus importante, consiste à mettre en œuvre l’authentification multi-facteurs (MFA) pour sécuriser tous les comptes, plutôt que d’utiliser des mots de passe. Compte tenu de la sophistication des cyberattaques actuelles et de l’arsenal cybernétique à portée de main des cybercriminels, l’utilisation des mots de passe comme outil de défense fiable doit prendre fin.

De plus, tous les MFA ne se valent pas. Bien que l’utilisation des mots de passe à usage unique par SMS (OTP) ou des applications d’authentification soit certainement plus sûre que les mots de passe traditionnels, ces méthodes ne sont pas imperméables au phishing et ne peuvent même pas être considérées comme de puissantes formes d’authentification multi-facteurs.

La deuxième pratique fondamentale nécessaire pour adopter une position plus solide en matière de cybersécurité consiste à protéger les données critiques et à utiliser le chiffrement dans la mesure du possible. En chiffrant les bases de données, les communications, les documents, les serveurs et les infrastructures sensibles, même si un pirate parvient à pénétrer dans un système ou un réseau, il est beaucoup plus improbable qu’il puisse obtenir des éléments facilement exploitables ou même de valeur, sans posséder de clé privée permettant de déchiffrer les données qu’il souhaite extraire.

Comment ces mesures peuvent-elles être appliquées à la fois au infrastructures nouvelles et existantes ?

Yubico offre une gamme d’options aux entreprises qui cherchent à améliorer leur cyber-résilience. La YubiKey, une clé de sécurité matérielle prenant en charge à la fois PIV et FIDO2, peut consolider une authentification par mot de passe ou même la remplacer par un puissant jeton résistant au phishing. Il existe également de nombreuses options et formats de YubiKey qui s’adaptent à l’ensemble des entreprises, des très grandes entreprises aux très petites. Cela inclut les variantes certifiées CSPN et FIPS, telles que la série YubiKey 5 FIPS ou la série 5 CPSN, pour les personnes à la recherche d’un dispositif reconnu par le gouvernement. La YubiKey 5C NFC offre également une prise en charge FIDO2 et PIV ainsi que des capacités USB-C et NFC permettant une compatibilité avec une large gamme de périphériques.

Pour répondre aux besoins de chiffrement des entreprises, le YubiHSM est une boîte à outils utile pour stocker et générer des clés privées ainsi que d’autres dispositifs cryptographiques en toute sécurité. Il est proposé à un coût bien inférieur à celui d’un HSM traditionnel (Hardware Security Module), et se présente dans un format compact de la taille d’un ongle, avec une prise en charge des interfaces courantes telles que PKCS11 et Microsoft CNG.

Bien que la Directive NIS2 puisse sembler contraignante et difficile à mettre en œuvre, ses fondamentaux de sécurité sont simples, et l’investissement en matière de cyber-résilience s’avère extrêmement utile pour éviter tout futur sinistre. Yubico peut aider toutes les entreprises prêtes à relever les défis de la cybersécurité, en plus de leur permettre de respecter la Directive NIS2.

Pour plus d’informations sur les gammes YubiKey, YubiKey CSPN, YubiKey FIPS, YubiHSM 2 ou YubiHSM 2 FIPS, rendez-vous sur le site Yubico. Les produits sont disponibles à l’achat sur la boutique Yubico, par l’intermédiaire de l’équipe commerciale dédiée de Yubico, ou auprès de tout distributeur partenaire et revendeur agréé par Yubico.