YubiHSM 2 et YubiHSM 2 FIPS

Protection cryptographique révolutionnaire pour les serveurs, les applications et les appareils informatiques.

Différent d’un HSM traditionnel

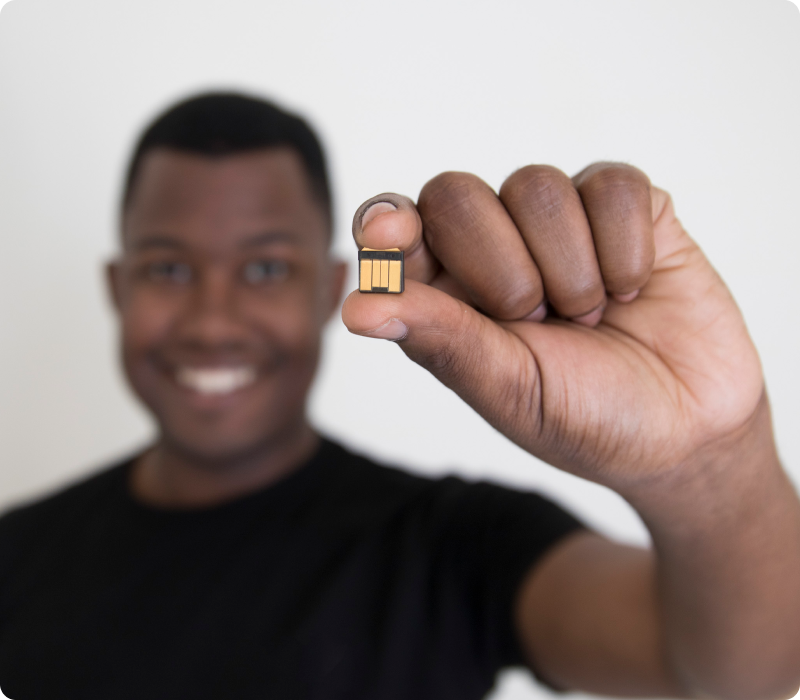

Le plus petit module de sécurité matérielle (HSM) au monde qui sécurise les infrastructures modernes

Protection optimisée des clés cryptographiques

Génération, stockage et gestion sécurisés des clés numériques.

Intégration rapide avec une sécurité renforcée par un système matériel

Une boîte à outils cryptographique open source complète avec prise en charge de PKCS#11.

Déploiement simplifié pour les entreprises de toutes tailles

Le format ultra-portable à un prix abordable répond à un large éventail de cas d’utilisation

| YubiHSM 2 / YubiHSM 2 FIPS est-il adapté à vos besoins ? | |

|---|---|

| Avez-vous besoin de sécuriser votre processus de fabrication/chaîne d’approvisionnement ? | OUI |

| Voulez-vous sécuriser votre processus de développement logiciel ? | OUI |

| Avez-vous besoin de sécuriser votre environnement de crypto-monnaie ? | OUI |

| Vous recherchez un HSM plus économique qu’un HSM traditionnel ? | OUI |

| Vous recherchez un HSM compact et ultra-portable ? | OUI |

| Vous recherchez un module de sécurité matérielle (HSM) validé FIPS 140-2 ? YubiHSM 2 FIPS est peut-être davantage adapté à vos besoins Acheter maintenant | |

YubiHSM 2 et YubiHSM 2 FIPS fonctionnalités principales

YubiHSM 2 et YubiHSM 2 FIPS :

- Format nano-portable avec faible consommation d’énergie

- Stockage sécurisé des clés et opérations de chiffrement sur un périphérique inviolable

- Réseau partageable pour une utilisation par des applications sur d’autres serveurs

- Interfaces via YubiHSM KSP, PKCS #11 et bibliothèques natives

- Prise en charge « Passthrough USB » et réseau, ce qui est pratique pour les environnements virtualisés

- Indice de protection IP68, résistant à l’écrasement, aucune batterie requise, aucune pièce mobile

- Cryptographie asymétrique et Bring Your Own Key (BYOK)

- Contrôle renforcé de la sécurité multi-cloud grâce à la fonctionnalité Bring Your Own Key (BYOK)

Protection optimisée des clés cryptographiques

- Améliorez la gestion des clés en empêchant la copie locale et la distribution des clés cryptographiques

- Protégez-vous contre les attaques à distance et éliminez l’extraction à distance des clés privées en stockant les clés cryptographiques de manière sécurisée

- Une sécurité matérielle forte garantit une protection optimale des informations et des données sensibles

- Bénéficiez d’une sécurité renforcée grâce à la possibilité qui vous est donnée de stocker des clés d’authentification YubiHSM 2 sur une YubiKey, afin d’éviter un nouveau recours à un mot de passe

- La cryptographie asymétrique pour l’enveloppement des données sensibles pour les sauvegardes garantit qu’aucun secret n’est exposé, même si les données enveloppées sont envoyées sur Internet vers un autre site.

Intégration rapide avec une sécurité renforcée par un système matériel

- Le SDK Open Source permet une intégration rapide

- Permet aux développeurs d’intégrer facilement la prise en charge de la sécurité matérielle renforcée dans un large éventail de plates-formes, d’applications et de services.

- Permet aux entreprises de rendre facilement accessibles les fonctionnalités de YubiHSM 2 via la norme sectorielle PKCS#11

Déploiement simplifié pour les entreprises de toutes tailles

- Ultra-portable et s’insère facilement dans un port USB-A sur les ordinateurs et les serveurs

- Sécurise les cas d’utilisation modernes tels que les échanges de cryptomonnaies, les passerelles IoT, les proxys et les services cloud

- Sécurise les certificats Microsoft Active Directory

Sécurisez vos opérations de fabrication et de chaîne d’approvisionnement

| Vous souhaitez améliorer la sécurité dans les domaines suivants ? Le YubiHSM 2 peut vous aider. | |

|---|---|

| Vous souhaitez sécuriser votre environnement PKI et protéger votre autorité de certification (CA) ? | OUI |

| Vous souhaitez chiffrer vos fichiers ou vos bases de données ? | OUI |

| Avez-vous besoin de signer un code ou tout artefact numérique, tel qu’un micrologiciel ou un élément intégré à un appareil électronique ? | OUI |

| Vous recherchez un module de sécurité matérielle (HSM) validé FIPS 140-2 ? YubiHSM 2 FIPS est peut-être davantage adapté à vos besoins Acheter maintenant I Télécharger la documentation de déploiement | |

Découvrez comment le YubiHSM 2 protège les secrets industriels et sécurise la fabrication

YubiKey protège les plus grandes marques au monde

Pour commencer

En savoir plus sur le HSM

Contactez notre équipe commerciale pour une évaluation personnalisée des besoins de votre entreprise.

Protégez-vous dès aujourd’hui

Parcourez notre boutique en ligne et achetez la clé YubiKey qui vous correspond.

Vous avez déjà YubiHSM ? Consultez notre page d’assistance pour obtenir des guides de déploiement et des considérations pratiques sur la mise en œuvre