Alors que les entreprises d’aujourd’hui sont en route vers la transformation numérique, le télétravail augmente. Grâce aux progrès technologiques, les employés peuvent travailler depuis n’importe où, ce qui crée aussi de nouveaux défis pour les services informatiques. Les réseaux WiFi non sécurisés, les appareils mobiles personnels non gérés et les arnaques par hameçonnage font qu’il est à la fois facile de voler les identifiants des utilisateurs et difficile de gérer en toute sécurité des équipes qui sont géographiquement éparses.

Si le concept de télétravail n’est pas nouveau, il est de plus en plus présent dans les entreprises modernes. Les événements internationaux récents n’ont fait qu’accroître ces chiffres, obligeant les organisations à mettre en place des procédures et des systèmes qui sécurisent les employés en télétravail sans affecter leur productivité. On peut déjà constater que des pirates profitent de l’incertitude qui entoure les entreprises en lançant des attaques par hameçonnage ciblées, ce qui conduit ces dernières à développer des plans de secours pour protéger les collaborateurs qui sont en télétravail. Les entreprises doivent se demander : « Les employés peuvent-ils accéder aux systèmes à distance sans créer de nouveaux risques et de nouvelles faiblesses ? »

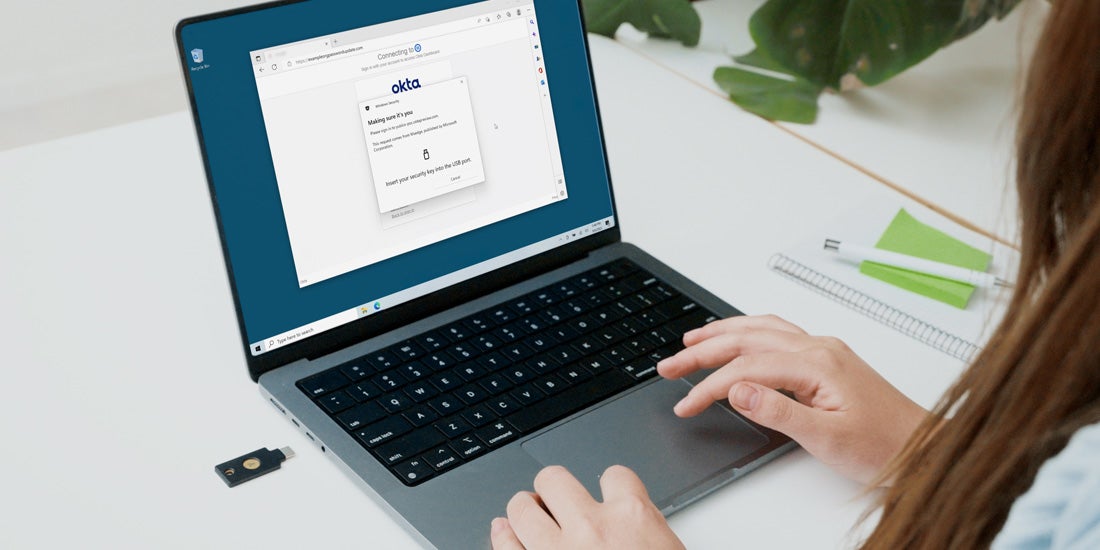

“La mise en place de l’authentification multi-facteurs (AMF) devrait être l’une des premières exigences à inclure dans une politique de télétravail. Les clés de sécurité YubiKey 5 Series et les YubiKey FIPS constituent une solution facile d’utilisation, durable et multi-fonction pour tous les employés, quel que soit le type d’appareil qu’ils utilisent, leur système d’exploitation et leur emplacement. Si vous utilisez déjà des clés YubiKey ou que vous souhaitez en utiliser aujourd’hui dans votre organisation, l’authentification forte grâce à une clé matérielle présente aussi bien d’autres avantages.

”

Étant donné que le nombre d’employés en télétravail et distribués est en hausse, voici cinq astuces pour s’assurer qu’ils soient protégés contre le hameçonnage et autres attaques avec les clés YubiKeys :

- Appliquez l’AMF pour les les systèmes de gestion de l’accès aux identités (IAM) et les fournisseurs d’identités (IdP) — Les meilleurs environnements cloud et hybrides utilisent des solutions IAM pour permettre aux employés de travailler à distance sans s’encombrer de nombreux noms d’utilisateur et mots de passe. Bon nombre des principaux fournisseurs IAM proposent une compatibilité native avec YubiKey, notamment Axiad, Duo, Google Cloud, Microsoft Azure Active Directory, Okta Workforce Identity, PingID, RSA SecurIDⓇ Suite, et plein d’autres encore. Si vous utilisez déjà l’un de ces services, vous pouvez améliorer instantanément le niveau de sécurité de votre organisation en activant simplement l’AMF avec les clés YubiKey.

- Les fournisseurs d’IAM et les IdPs peuvent également être utilisés pour l’authentification de type Single Sign On (SSO), d’autres applications professionnelles essentielles de messagerie ou de visioconférence telles que Microsoft Teams, Google Hangouts et Zoom.

-

- Accès VPN sécurisé avec l’AMF— La hausse du nombre de collaborateurs en télétravail est accompagnée d’une hausse du nombre de personnes utilisant un VPN pour accéder au réseau de l’entreprise. Pulse Secure et Cisco AnyConnect peuvent être configurés pour fonctionner avec une clé YubiKey comme smartcard (PIV) pour un accès à distance. D’autres applications de VPN proposant une compatibilité native avec les clés YubiKey utilisent les fonctionnalités du one-time password (OTP).

-

- L’AMF pour la connexion sur un ordinateur — Que vous utilisiez un Mac ou un PC avec Windows, il existe plusieurs options pour sécuriser votre connexion sur l’ordinateur grâce à une clé YubiKey. Pour cela, l’une des manières les plus efficaces est d’utiliser la fonctionnalité smart card de la YubiKey et d’utiliser la clé en plus d’un code PIN pour déverrouiller l’accès à un ordinateur. Plus récemment, Yubico a travaillé étroitement avec Microsoft pour que les clés YubiKey soient prises en charge sur Microsoft Azure Active Directory et proposer ainsi une expérience de connexion sans mot de passe basée sur FIDO. Cette option est désormais également disponible en aperçu général pour les environnements hybrides.

-

- Renforcez l’authentification pour les gestionnaires de mots de passe— Si vous êtes comme la majorité des personnes interrogées récemment dans le cadre d’un rapport du Ponemon Institute et que vos employés gèrent toujours leurs mots de passe avec des post-it et leur propre mémoire, l’heure est venue de renoncer à ces habitudes. Qu’ils soient en télétravail ou non, vos employés ont besoin d’une manière sûre et simple de créer, de stocker et de gérer les mots de passe. Les clés de sécurité YubiKey s’intègrent avec plusieurs gestionnaires de mots de passe professionnels, notamment 1Password, Dashlane, Keeper Security, LastPass et plein d’autres encore.

- Utilisez une clé YubiKey pour générer des codes d’accès à usage unique — Bon nombre de services ou d’applications que vous utilisez en interne pourraient prendre en charge des one-time passcodes (OTPs) basés sur le temps — notamment Google Authenticator ou Authy — comme méthode d’authentification à double facteur. Mais saviez-vous qu’en réalité vous pouvez remplacer ces applications d’authentification par l’application Yubico Authenticator et une clé YubiKey ? Au lieu de stocker les codes d’accès à usage unique sur un téléphone portable ou un ordinateur, tous les secrets seront stockés sur la clé de sécurité YubiKey. Ceci permettra aux utilisateurs de générer des codes OTP au sein de l’appli en insérant ou en touchant la clé YubiKey dans un appareil. L’authentificateur Yubico est compatible avec iOS, Android, PC et Mac.

Au nom de Yubico, notre engagement est de rendre les connexions sécurisées, faciles et accessibles à toutes et à tous. Pour connaître d’autres cas d’usage des clés YubiKey, consultez notre page sur les solutions. Si vous avez des questions sur le déploiement des clés de sécurité YubiKey dans votre organisation, veuillez nous contacter pour obtenir plus d’informations.