Potente protección, acceso instantáneo

The original passkey, protecting everything from personal logins to global enterprise access.

Why our customers love us.

“Implementar YubiKey en absolutamente todos los empleados para detener los ataques de phishing. No nos llevó tres años hacerlo. Lo hicimos en unos nueve meses.”

Jeff Simon

Senior VP & Chief Security OfficernT-Mobile

“El mayor beneficio que Hyatt obtendrá al implementar las YubiKeys es poder deshacerse de las contraseñas en nuestro entorno.”

Art Chernobrov

Associate Vice PresidentnHyatt Hotels

Matthias Wagner

IT Architect & Director Cybersecurity CenternCity of Munich

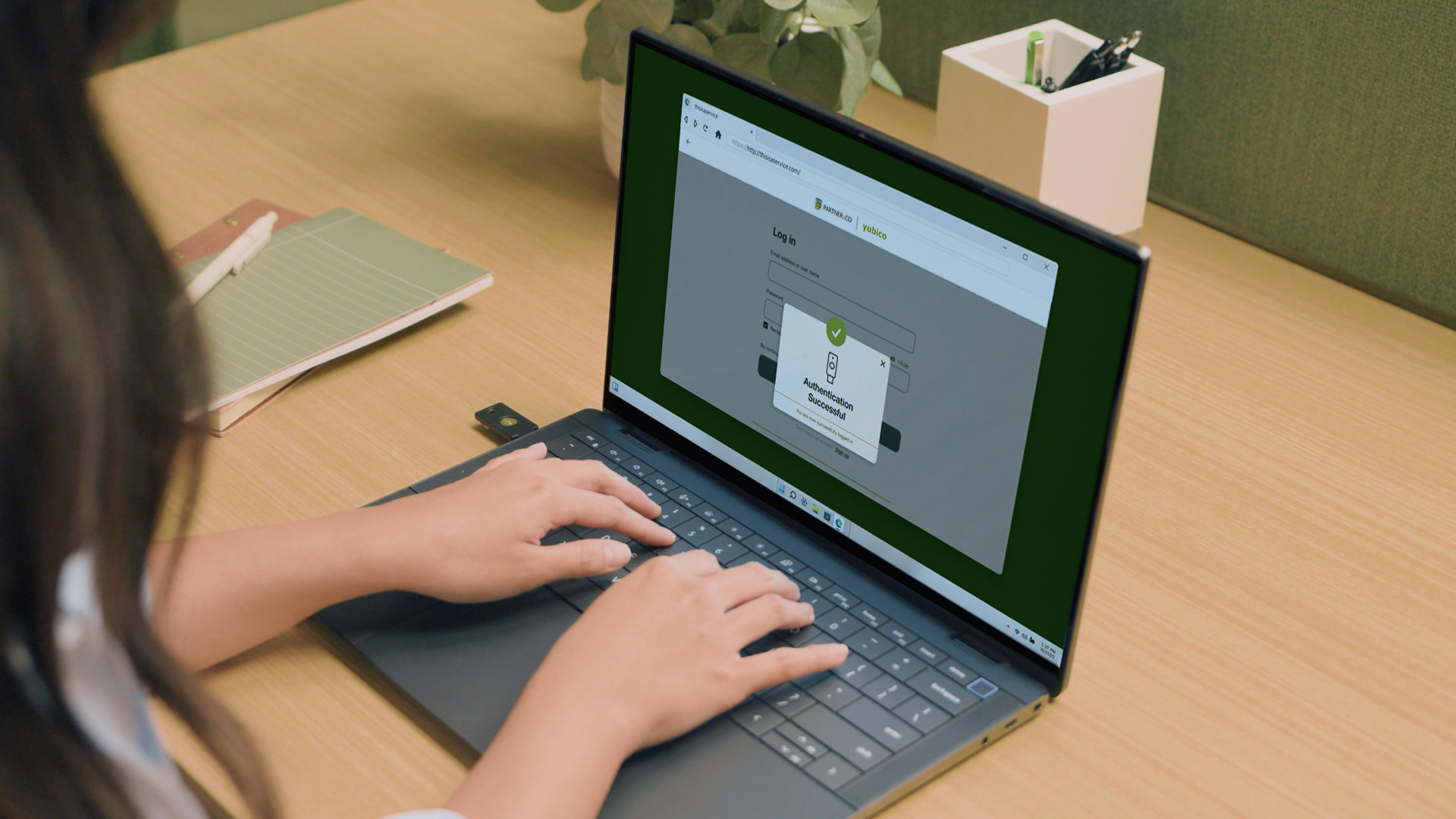

Cómo funciona

Plug In & Tap YubiKey

Use any USB port of NFC reader – no software to install.

Inicio de sesión instantáneo

Solo un toque puede reemplazar contraseñas y códigos.

Mantente protegido

Diga adiós al phishing, las apropiaciones de cuentas y los restablecimientos.

Ready to Try It? (EN)

Cómo las YubiKeys le protegen en línea

Celebrated by many, used by millions.