Alors que de plus en plus d’appareils utilisent l’USB-C, nous sommes heureux de vous communiquer que notre série de Security Keys’élargit pour prendre en charge les appareils les plus modernes. Réalisée avec les niveaux de sécurité et de qualité de la marque Yubico que vous plébiscitez, la Security Key bleue C NFC est la toute dernière clé à rejoindre notre gamme de clés de sécurité.

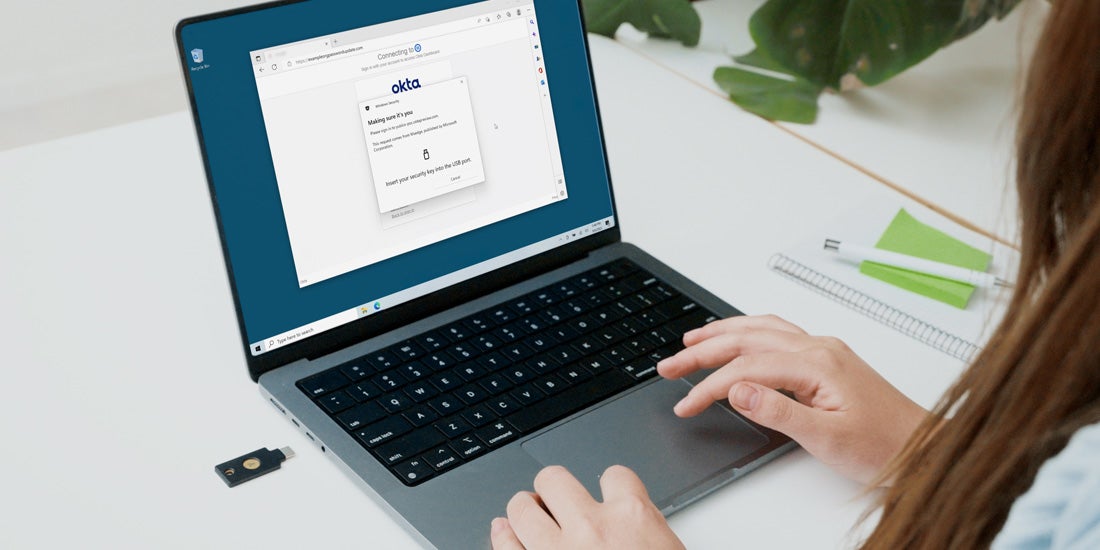

Disponible à l’achat aujourd’hui pour 29 €, cette clé de sécurité abordable offre une prise en charge FIDO uniquement dans un facteur de forme USB-C avec des capacités de communication sans contact NFC. Elle offre une sécurité améliorée et moderne pour les applications, les services et les comptes d’utilisateurs pour l’authentification sur ordinateurs de bureau et dispositifs mobiles. Si vous êtes à la recherche d’un facteur de forme USB-A, nous avons ce qu’il vous faut ! Vous pouvez acheter la Security Key NFCpour 25 €.

La Security Key C NFC est idéale pour les utilisateurs qui :

- Veulent une clé de sécurité simple et prête à l’emploi, offrant le plus haut niveau d’authentification physique moderne à un prix accessible

- Souhaitent sécuriser leurs comptes qui prennenten charge les protocoles d’authentification FIDO U2F ou FIDO2/WebAuthn. La Security Key C NFC fonctionne avec des centaines de sites Internet et d’applications populaires que vous utilisez quotidiennement, notamment :

- Gmail, YouTube, Dropbox, Twitter, Coinbase, comptes Microsoft (comme Office 365, Xbox live, etc…) et bien plus encore

- Une liste croissante de gestionnaires de mots de passe, de réseaux sociaux, d’applications de productivité,d’entreprise et d’échanges de crypto-monnaie.

- Utilisent la technologie NFC pour l’authentification tap and go des comptes pris en charge

- Ont besoin d’une authentification matérielle sur ordinateur de bureaux et dispositifs mobiles

- Veulent une clé de sécurité résistante à l’eau, à la poussière et à l’écrasement

Les deux modèles de notre série de Security Keys prennent en charge FIDO U2F et FIDO2/WebAuthn, protocoles d’authentification forte co-écrits par Yubico et qui permettent à un seul authentificateur de fonctionner sur un nombre illimité d’applications. Il existe de nombreuses formes de MFA, mais toutes ne sont pas égales. L’authentification basée sur FIDO est la seule méthode éprouvée pour protéger ses comptes contre le hameçonnage et les attaques de l’homme du milieu.

Pour les clients qui envisagent les YubiKeys pour une authentification forte à grande échelle et gérer un large éventail de scénarios, nous recommandons la série Yubikey 5, qui réunit plusieurs protocoles d’authentification, la prise en charge de Yubico Authenticator et un large éventail de facteurs de forme.. Pour savoir quelle clé YubiKey vous convient, veuillez répondre à notre quiz.

Pour en savoir plus sur les capacités et les spécifications des Security Keys, rendez-vous ici.

Vous pouvez acheter l’un des 2 modèles de Security Key auprès du réseau d’intégrateurs et revendeurs YUBICO.