L’authentification centrée sur l’utilisateur, la nouvelle frontière de l’authentification d’entreprise

Les mots de passe sont inhérents à toutes les étapes traditionnelles du cycle de vie des identités IAM. Malheureusement, le vol de mots de passe est l’un des principaux vecteurs de menace qui compromettent la sécurité en ligne. Cependant, plus récemment, des directives importantes ont été mises en place pour les administrations et les entreprises du secteur privé afin de renforcer les défenses de cybersécurité contre les attaques de phishing. Il s’agit de remplacer l’authentification multi-facteurs basée sur des mots de passe, hautement vulnérable, par l’authentification multi-facteurs (MFA) résistante au phishing, puis idéalement par l’authentification sans mot de passe, éliminant ainsi complètement les mots de passe.

Architecture Zero Trust

Adopter un MFA résistant

au phishing

Avec les récentes avancées en matière de solutions d’authentification sans mot de passe et les nouvelles solutions d’authentification sur appareil, la façon dont une entreprise peut établir et gérer les informations d’identification d’un utilisateur tout au long de son cycle de vie a évolué.

Les entreprises ont tendance à penser à l’authentification résistante au phishing et non aux utilisateurs résistants au phishing. La différence réside dans le fait de considérer les événements d’authentification comme de simples actions ponctuelles, lorsque les utilisateurs se connectent à des systèmes, des applications et des services sensibles, plutôt que de prendre en compte la manière dont les utilisateurs vivent et travaillent. Les utilisateurs passent souvent d’une plateforme à une autre (Apple, Google, Microsoft), d’un appareil à un autre (smartphones, ordinateurs portables, tablettes) et d’une application ou d’un service personnel à un service d’entreprise au cours de leur journée. Les entreprises doivent envisager d’équiper leurs utilisateurs d’une solution d’authentification résistante au phishing, quel que soit leur scénario de travail (télétravail, mobilité limitée, postes de travail partagés, chaîne d’approvisionnement tierce, etc.) ou les plateformes ou périphériques qu’ils utilisent.

Introduction des passkeys

FIDO

Une norme de sécurité ouverte soutenue par la FIDO Alliance, un groupe dont l’objectif est de s’éloigner des systèmes basés sur les mots de passe.

Informations d’identification

L’identifiant unique d’un utilisateur lui permettant de « passer la porte » lorsqu’il se connecte à un système.

Les passkeys ont été introduites par la FIDO Alliance pour accélérer l’utilisation de solutions sans mot de passe pour les consommateurs et les organisations. Les passkeys sont désormais disponibles sur toutes les principales plateformes, y compris Google, Apple, Microsoft et les navigateurs Web. Le développement de solutions de passkey a créé de nouveaux événements relatifs à la sécurité des identités d’entreprise pour chaque entreprise.

Les entreprises et leurs utilisateurs confondent souvent la passkey avec le système d’authentification dans lequel elle réside. Une passkey est simplement un identifiant FIDO2 qui peut être stocké sur un smartphone ou un autre appareil à usage général, tel qu’une tablette ou un ordinateur portable. Par ailleurs, elle peut également résider sur des périphériques portables qui sont des systèmes d’authentification spécialement conçus pour la sécurité, tels que des clés de sécurité matérielles FIDO.

Une passkey est un identifiant, un fichier numérique. La passkey réside dans un système d’authentification. Il peut s’agir d’un téléphone, d’un ordinateur portable, d’une clé matérielle, etc.

Passkey

Systèmes d’authentification

Sécuriser l’utilisateur

Les utilisateurs ont des besoins d’authentification différents

Tous les utilisateurs professionnels ne font pas le même travail tous les jours. Selon les besoins de l’entreprise, un utilisateur peut avoir besoin de télétravailler sur un ordinateur portable, d’accéder à sa messagerie électronique sur son téléphone pendant une réunion ou d’accéder à un poste de travail partagé dans un atelier de fabrication. Les utilisateurs professionnels auront différents types de besoins en matière d’authentification et, par conséquent, ils auront besoin de différents types de systèmes d’authentification. Ils peuvent télétravailler ou travailler de manière hybride, ou travailler dans un environnement mobile restreint où les téléphones portables ne sont pas une solution envisageable. Ils peuvent également utiliser des postes de travail partagés où différents utilisateurs doivent se connecter et se déconnecter en toute sécurité, sur le même terminal informatique.

Par conséquent, le type de système d’authentification sur lequel un utilisateur doit stocker ses mots de passe peut varier en fonction de la sensibilité de son poste, ou du type de données ou système auquels il doit accéder. Les clés de sécurité matérielles sont des systèmes d’authentification portables spécialement conçus pour la sécurité, qui permettent aux utilisateurs de travailler en toute sécurité et en toute transparence dans le plus grand nombre de scénarios d’entreprise. Les authentifications de plateforme sont également intégrées dans les périphériques à usage général tels que les smartphones et les ordinateurs portables. Enfin, les applications mobiles, telles que les applications d’authentification, offrent également des solutions d’authentification pour les utilisateurs. Tous ces systèmes d’authentification présentent des compromis en matière de sécurité et d’utilisation. C’est à l’entreprise de décider du niveau de garantie de sécurité dont elle a besoin et du niveau de risque qu’elle peut gérer.

Clés de sécurité

Informations d’identification liées à un appareil avec attestation

Authentification de plateforme

Systèmes d’authentification intégrés à vos périphériques

Applications d’authentification tierces

Applications fournissant des solutions d’authentification pour les utilisateurs

Différentes catégories de passkeys

Toutes les passkeys ne se valent pas

Les passkeys sont plus sûres que les mots de passe et permettent de passer rapidement à l’authentification sans mot de passe, pour davantage de sécurité et d’efficacité. Bien qu’il existe différents modes de mise en œuvre de passkeys, chacun avec ses compromis en matière de sécurité et de facilité d’utilisation, toutes les passkeys ne sont pas créées de la même manière et elles ne sont pas tous parfaitement adaptés à l’usage en entreprise.

Passkeys synchronisées

Passkeys liées à un périphérique (également appelés « passkey matérielle »)

Passkeys synchronisées

Conçues pour les consommateurs et non pour les entreprises

Les passkeys synchronisées sont des informations d’identification pouvant être copiées sur tous les appareils connectés au compte de l’utilisateur, y compris ses smartphones, ordinateurs portables et tablettes. Les passkey synchronisées peuvent également être partagées avec un autre utilisateur ou copiées sur son compte. Ce type de passkey peut créer une faille de sécurité inquiétante pour votre entreprise. Les passkeys synchronisées comportent des risques et des lacunes majeurs pour les scénarios d’entreprise clés tels que le télétravail, la sécurité de la chaîne logistique, la conformité et la complexité du support.

En savoir plus sur les écueils des passkeys synchronisées pour les entreprises.

Passkeys liées à un périphérique

Conçues pour les utilisateurs professionnels

Les passkeys liées à un périphérique offrent aux entreprises un meilleur contrôle de leurs informations d’identification FIDO par rapport aux passkeys synchronisées.

Cependant, il existe différents types de passkeys liées à un périphérique. On trouve des passkeys liées à un périphérique qui résident dans les appareils courants à usage général, tels que les smartphones et les ordinateurs portables. Les passkeys liées à un périphérique qui résident dans des clés de sécurité matérielles sont connues pour offrir une garantie de sécurité optimale et fournir aux entreprises une attestation leur permettant de prouver la sécurité de leurs informations d’identification. Les clés de sécurité matérielles permettent aux entreprises de mettre en place des processus fiables de gestion du cycle de vie des informations d’identification. Les clés de sécurité permettent aux utilisateurs professionnels d’enregistrer de nouveaux appareils, de s’authentifier auprès de leurs fournisseurs de passkeys d’entreprise, et d’enregistrer d’autres informations d’identification liées à un périphérique (comme Windows Hello ou Okta FASTPASS), car chaque utilisateur dispose d’informations d’identification portables résistantes au phishing pour s’authentifier simplement et en toute sécurité au cours de ces processus. Cette solution élimine les risques liés au service d’assistance et permet aux entreprises d’être conformes aux exigences les plus strictes dans tous les secteurs.

Les passkeys peuvent régler tous vos problèmes

Différentes mises en œuvre de passkeys

Les utilisateurs disposent essentiellement de trois types de systèmes d’authentification pour s’authentifier à l’aide des passkeys qu’ils contiennent. La première solution de passkey du marché, et la référence en matière d’authentification, sont les clés de sécurité matérielles. Les clés de sécurité permettent aux utilisateurs de s’authentifier à l’aide de passkeys stockées sur leur périphérique. L’utilisateur est responsable du déplacement de la clé de sécurité d’un périphérique à l’autre. Il est important de noter que les systèmes d’authentification spécialisés répondent à des cas d’utilisation d’entreprise spécifiques que les systèmes d’authentification portables ne peuvent tout simplement pas résoudre, notamment la sécurisation des environnements de postes de travail partagés et mobiles, ce qui est essentiel pour de nombreuses entreprises.

Les fournisseurs de passkeys tiers constituent une autre solution émergente sur le marché. Ces applications peuvent être créées pour aider les utilisateurs à gérer les passkeys synchronisées ou liées à un appareil. Le lancement des passkeys synchronisées en 2021 s’est accompagné de la prise en charge de ces passkeys grand public par les plateformes. Les différentes plateformes prennent désormais en charge les passkeys synchronisées. Certaines autorisent uniquement l’utilisation des passkeys synchronisées avec leurs systèmes d’authentification de plateforme.

iOS et MacOS prennent désormais uniquement en charge la création de passkeys synchronisées sur leur plateforme. Google Android prend désormais également en charge uniquement les passkey synchronisées. Chrome prend en charge les passkeys synchronisées et liées à un périphérique, ce qui permet à la partie utilisatrice ou au service (p. ex. Dropbox) de choisir ce qu’il veut créer. Pour plus d’options, Windows Hello autorise uniquement la création de passkeys liées au poste de travail. Enfin, les fournisseurs tiers, tels que 1Password et Dashlane, prennent en charge la création de passkeys synchronisées pour les utilisateurs. Sur le marché, il existe également des solutions qui prennent en charge les passkeys liées à un périphérique et adossées à un logiciel, marquant ainsi un nouveau développement dans le paysage émergent des passkeys.

Soupe terminologique sur les passkey ? Voici la principale chose à retenir… Il est essentiel de protéger la clé privée.

Il est essentiel de sécuriser l’endroit où la clé privée est stockée pour comprendre le risque associé aux passkeys. La partie utilisatrice ou le service peut utiliser l’attestation de l’appareil incluse dans l’enregistrement des informations d’identification pour montrer que la passkey est stockée sur un appareil acceptable pour l’entreprise.

Toutes les passkeys sont basées sur la cryptographie à clé publique, une méthode qui utilise deux clés, dont une clé privée stockée en toute sécurité et une clé publique partagée ou rendue publique. La clé privée doit rester privée. La solution de passkey et le système sous-jacent où réside la passkey garantissent cela. Les passkeys synchronisées permettent de copier la clé privée vers plusieurs appareils et vers un système de gestion dans le cloud. Il est donc difficile pour une entreprise de suivre la passkey et de lui faire confiance. Les passkeys liées à un périphérique offrent la capacité de gestion et le contrôle accrus dont les entreprises ont besoin. Cependant, seuls les passkeys résidant dans des authentificateurs matériels portables spécialement conçus pour la sécurité offrent la protection de clé privée dont les entreprises ont besoin.

Vers des utilisateurs résistants au phishing

Et pas seulement une authentification résistante au phishing

Avec l’introduction des passkeys pour accélérer l’adoption de l’authentification sans mot de passe, le nouvel objectif de l’authentification d’entreprise devrait être de créer des utilisateurs résistants au phishing, et pas uniquement une authentification résistante au phishing. Les passkeys doivent être envisagées dans le contexte d’une véritable authentification centrée sur l’utilisateur et sur le mode de travail des utilisateurs de l’entreprise. Cette stratégie exige que chaque utilisateur emploie une solution d’authentification résistante au phishing pour chaque tâche d’authentification. Si l’objectif est de passer d’une authentification résistante au phishing à des utilisateurs résistants au phishing, les entreprises peuvent alors permettre aux utilisateurs d’enregistrer de nouveaux appareils sans appeler le service d’assistance tout en maintenant un niveau élevé de sécurité. Cela permet aux utilisateurs de travailler à distance en toute sécurité tout en éliminant les risques opérationnels et les risques de sécurité pour le service d’assistance.

Dans cette optique, le plus important n’est plus de choisir le bon système d’authentification (téléphone ou clé de sécurité, etc.) mais de s’assurer que chaque option d’authentification (et passkey) dont dispose l’utilisateur est enregistrée en toute sécurité et répond aux objectifs d’expérience utilisateur et aux besoins de sécurité de l’entreprise.

Se détourner des mots de passe et des solutions MFA traditionnelles vulnérables au phishing (SMS, mots de passe à usage unique et authentification portable), revient à entrer dans un monde où les utilisateurs disposent de plusieurs identifiants, mots de passe et fournisseurs de mots de passe. Avec ce changement, le cycle de vie des informations d’identification devient le nouveau point d’inflexion pour les entreprises qui doivent gérer leurs interactions critiques avec l’utilisateur.

Les entreprises ont besoin d’une solution pour chaque utilisateur dans chacun des cas de figure suivants :

- Première authentification : sur un nouvel appareil (téléphone, ordinateur portable ou de bureau) pour enregistrer en toute sécurité cet appareil dans le système de gestion

- Enregistrement des informations d’identification : enregistrement résistant au phishing des informations d’identification synchronisées ou liées à un périphérique sur des appareils approuvés/gérés ou non approuvés/non gérés

- Première authentification auprès du fournisseur de passkeys : première authentification auprès du fournisseur de passkeys sur un nouvel appareil pour commencer la synchronisation des passkey sur un appareil approuvé/géré

- Authentification Web auprès d’un fournisseur de passkeys : authentification auprès d’un fournisseur de passkeys pour accéder aux passkeys sur un appareil non sécurisé/non géré

- Gestion sécurisée des informations d’identification en libre-service : un outil en libre-service lorsqu’un employé

- Perd ou supprime un périphérique géré qui révoque toutes les informations d’identification qui y sont stockées

- Doit récupérer l’accès à son fournisseur de passkey

- Doit récupérer l’accès à son compte de plateforme

- Doit gérer toutes les YubiKeys existantes et révoquer/ marquer comme perdues toutes les informations d’identification qui ne seront plus utilisées

- Gestion sécurisée des authentificateurs en libre-service : un rocessus en libre-service permettant de commander des clés d’authentification supplémentaires liées à un périphérique (par exemple, résidant sur une YubiKey) si un utilisateur en a besoin d’une nouvelle afin d’éviter de risquer le verrouillage du compte

- Verrouillage de compte : processus sécurisé permettant à un utilisateur d’obtenir de nouvelles informations d’identification pour son compte géré par l’entreprise après avoir perdu l’accès à tous ses systèmes d’authentification ou toutes ses informations d’identification

Utilisateurs et passkeys résistants au phishing

La résistance au phishing ne doit pas être liée à un appareil particulier ou une plateforme isolée, mais doit pouvoir évoluer avec l’utilisateur, quelle que soit l’application, le service, ou système auquel il se connecte, que ce soit dans le cadre privé ou professionnel. Cela permet de bâtir une entreprise résistante au phishing de bout en bout. Les mots de passe liés à un périphérique, tels que ceux d’une YubiKey, combinent la cryptographie sécurisée des mots de passe sur un matériel portable. L’utilisation de YubiKeys crée des utilisateurs résistants au phishing : une authentification forte voyage avec l’utilisateur et n’est pas liée à une plateforme ou à un appareil portable spécifique.

Points à prendre en compte par les entreprises lors de la sélection des passkeys

Toutes les passkeys peuvent résister au phishing, mais elles ne sont pas toutes adaptées aux besoins des entreprises

De nombreuses solutions de remplacement de mots de passe mettent l’accent sur l’intégration de l’authentification résistante au phishing sur le marché, et les entreprises cherchent à exploiter ces solutions pour remplacer les mots de passe. Cependant, les entreprises doivent aborder chaque phase du cycle de vie du compte et les considérations associées pour déterminer si les passkeys hébergées sur les périphériques à usage général sont adéquates, si les passkeys sur les systèmes d’authentification conçus spécialement pour la sécurité fonctionnent bien, ou si une approche hybride est adaptée. La stratégie idéale rendra non seulement les points d’authentification clés résistants au phishing, mais permettra aussi de créer des utilisateurs résistants au phishing. Ils seront ainsi protégés tout au long des différents processus d’authentification, sur n’importe quel appareil, lorsqu’ils se connectent à leurs comptes en ligne sensibles dans le cadre privé et professionnel.

Intégration/inscription

Récupération des informations d’identification

Conformité et audit

La sécurité de l’enregistrement et de la récupération est indispensable pour les entreprises

La sécurité de l’authentification multi-facteurs (MFA) que les clients décident de mettre en œuvre peut être remise en question si l’enregistrement et la récupération ne sont pas sûrs. Les processus d’inscription ou d’intégration utilisant des méthodes vulnérables au phishing, comme l’envoi de codes OTP, entraînent un déploiement MFA vulnérable. Si quelqu’un peut enregistrer ou réinitialiser les informations d’identification FIDO, l’utilisation du MFA résistant au phishing perd son sens. Les entreprises doivent disposer d’une solution d’intégration et de restauration robuste pour renforcer l’utilisation de la méthode MFA.

Voyons comment les différentes approches de passkeys liées à un périphérique fonctionnent dans le quotidien d’un utilisateur au sein d’une entreprise, lors de son intégration et de la récupération de ses informations d’identification, ainsi que les implications de chaque approche en matière de conformité, d’audit et de risque.

1. Intégration/inscription

1a. Intégration avec des passkeys liées à un périphérique hébergées sur un appareil à usage général

Intégration Fournisseurs de passkeys tiers ; passkeys liées à un périphérique hébergées sur un appareil à usage général

Intégration/inscription

1a. Intégration avec des passkeys liées à un périphérique hébergées sur un périphérique à usage général

Avantages

Inutile d’acheter ou de déployer du matériel supplémentaire

L’avantage pour les entreprises est qu’elles n’ont pas besoin de déployer du matériel supplémentaire pour les utilisateurs. Les entreprises peuvent s’appuyer sur les appareils personnels des utilisateurs finaux ou, s’ils fournissent déjà des appareils portables aux utilisateurs, ces périphériques peuvent suffire.

Défis

Configuration à faible sécurité

Une fois que l’utilisateur a installé et configuré son application d’authentification, il se connecte à l’application avec un code secret vulnérable au phishing. Cela signifie que l’enregistrement de passkeys à l’aide de passkeys liées à un appareil résidant sur un périphérique à usage général comporte, d’entrée de jeu, un faible niveau de sécurité. Un acteur malveillant pourrait également tromper l’utilisateur en vue de lui faire partager son code secret vulnérable au phishing ou l’inciter à installer une application de passkey factice ou non conforme. Le pirate alors en possession des identifiants de l’utilisateur pourra pirater son compte.

Résistance des utilisateurs à l’utilisation d’appareils personnels pour la sécurité de l’entreprise

Comme mentionné plus tôt, si le principal avantage pour les organisations d’utiliser des passkeys liées à un périphérique sur des appareils à usage général tels que les smartphones est de ne pas avoir à déployer de matériel supplémentaire pour les utilisateurs et de combler les lacunes en matière de sécurité des périphériques mobiles personnels, les employés qui doivent installer des logiciels sur des périphériques personnels pourraient s’y opposer ou les organisations pourraient être amenées à rembourser les employés pour avoir exigé l’utilisation de leurs périphériques. En outre, si les appareils des utilisateurs finaux ne prennent pas en charge Android 14 ou iOS 17, les entreprises seront mises au défi de trouver une solution pour ces employés.

Une expérience utilisateur non intuitive

L’expérience d’intégration des utilisateurs n’est pas standardisée sur toutes les plateformes et sur tous les appareils, ce qui entraîne une certaine confusion et une perte de productivité pour les utilisateurs. Cela signifie que les entreprises doivent investir dans une formation poussée des utilisateurs afin de réussir l’adoption des passkeys liées à un périphérique résidant sur un périphérique à usage général. Les utilisateurs sont souvent confrontés à l’installation et à la configuration d’applications, ce qui entraîne des frais généraux supplémentaires et une mauvaise expérience utilisateur, en particulier pour les entreprises disposant de programmes BYOD.

Plusieurs appareils/ enregistrements requis

Pour prendre en charge la récupération et offrir une expérience utilisateur idéale, l’enregistrement est nécessaire sur tous les périphériques nécessitant un accès aux systèmes. De plus, l’utilisateur a besoin d’un deuxième périphérique portable ou d’un second ordinateur de bureau sur lequel un mot de passe distinct peut être enregistré pour la récupération du compte. Cela peut être frustrant et coûteux pour l’entreprise et/ou l’utilisateur.

Couverture limitée des cas d’utilisation d’entreprise

Étant donné que ces passkeys résident sur des périphériques courants tels que les téléphones portables, il existe des limites quant à l’utilisation du système d’authentification. Par conséquent, dans les scénarios de poste de travail partagé, de BYOD, de sécurité élevée, de mobilité limitée ainsi que certains scénarios de travail hors ligne, et même lorsque des appareils et des plateformes plus anciens sont impliqués, ces types de passkeys liées à un périphérique peuvent tout simplement ne pas couvrir tous les cas d’utilisation de l’entreprise.

1. Intégration/inscription

1b. Intégration avec des passkeys liées à un périphérique résidant sur des systèmes d’authentification spécialement conçus pour la sécurité

Il existe trois façons possibles d’intégrer un utilisateur à l’aide de passkeys liées à un périphérique.

- Le responsable ou l’administrateur enregistre une clé de sécurité FIDO2 pour le compte de l’utilisateur final

- L’employé reçoit une clé de sécurité pré-enregistrée configurée en usine directement dans sa boîte aux lettres

- L’utilisateur final utilise un mot de passe fourni par l’entreprise ou un code pouvant être piraté pour se connecter en libre-service

Nous nous penchons ici sur les deux premières options, qui permettent d’intégrer les utilisateurs de manière sûre et transparente à un MFA résistant au phishing et sans mot de passe, en utilisant des passkeys liées à un périphérique qui résident dans des clés de sécurité (par exemple les YubiKeys).

Intégration Clés de sécurité ; passkeys liées au périphérique sur des authentificateurs conçus pour la sécurité

Intégration/inscription

1b. Intégration avec des passkeys liées à un périphérique résidant sur des systèmes d’authentification spécialement conçus pour la sécurité

Avantages

Intégration résistante au phishing

L’utilisateur ou le processus n’implique jamais la gestion de codes secrets vulnérables au phishing pour enregistrer la passkey.

Expérience utilisateur cohérente

L’avantage des passkeys liées à un périphérique résidant dans des YubiKeys pour les entreprises qui en disposent est qu’elles offrent une expérience utilisateur cohérente sur tous les périphériques et plateformes. Elles garantissent un niveau de sécurité élevé pour l’utilisateur lorsque ce dernier voyage avec sa clé. Il s’agit d’un système d’authentification robuste et portable qui rend l’utilisateur résistant au phishing tout au long de la journée.

Sécurité maximale (AAL3)

Les YubiKeys répondent aux exigences d’authentification de niveau 3 (AAL3), respectant ainsi les exigences de conformité les plus strictes. L’entreprise bénéficie donc d’une sécurité renforcée et de l’accélération de ses activités en toute tranquillité.

Défis

Acheter et déployer un périphérique distinct

Le principal défi pour les entreprises est d’acheter et de déployer un périphérique distinct et de l’envoyer aux utilisateurs. Et cela semble complexe, car l’entreprise doit prendre en compte la logistique et la distribution. Yubico propose des services de livraison pour répondre aux besoins logistiques et de distribution Les organisations peuvent également travailler avec leur partenaire revendeur local.

2. Récupération des informations d’identification/du compte

2a. Récupération des informations d’identification à l’aide de passkeys liées à un périphérique sur des appareils à usage général

Récupération des informations d’identification Fournisseurs de passkeys tiers ; sécurité des passkeys liées à un périphérique résidant sur des appareils à usage général

Avantages

Moins d’appareils pour l’utilisateur : « une chose de moins à transporter »

Les utilisateurs qui disposent déjà d’un téléphone peuvent utiliser le même appareil à des fins de productivité et d’authentification.

Aucun coût supplémentaire pour les clés de sécurité matérielles

Les entreprises peuvent éviter les dépenses supplémentaires liées à l’achat de clés de sécurité matérielles les plus sûres.

Défis

Nécessite plusieurs appareils

Si un utilisateur ne dispose que d’un seul périphérique prenant en charge les passkeys, le blocage de l’utilisateur/la récupération de compte peut s’avérer coûteuse, risquée et être une mauvaise expérience. Pour éviter ce problème, il convient d’enregistrer plusieurs périphériques avec des passkeys.

Expérience utilisateur médiocre

En cas de perte ou de vol d’un appareil portable, tous les postes de travail auxquels vous avez accédé à l’aide de cette passkey doivent être reconnectés en scannant le code QR et en connectant l’appareil portable au poste de travail via Bluetooth. La réinitialisation de l’accès entre les périphériques après la récupération peut inclure plusieurs périphériques et étapes.

Coûts supplémentaires pour la surveillance et la gestion

Les passkeys liées à un périphérique résidant sur des appareils à usage général impliquent généralement des logiciels et des administrateurs supplémentaires pour gérer et surveiller la sécurité de l’appareil portable, et les coûts peuvent s’avérer importants.

Fréquence de récupération élevée

L’utilisation d’appareils dans des lieux publics très fréquentés augmente les risques de vol, d’égarement, de panne ou de casse d’un téléphone portable. Ces risques sont beaucoup moins présents avec les passkeys liées à un périphérique, tels que celles résidant dans une YubiKey. De plus, il convient de garder à l’esprit qu’une passkey liée à un périphérique qui réside dans un appareil à usage général, tel qu’un smartphone, peut être supprimée par inadvertance, alors qu’il est impossible de supprimer accidentellement une passkey résidant dans une YubiKey. Enfin, il ne faut pas oublier les cycles de mise à niveau des périphériques, pendant lesquels les applications d’authentification avec des passkeys peuvent ne pas migrer correctement vers les nouveaux périphériques des utilisateurs. En outre, les mises à jour du système d’exploitation, des micrologiciels et des applications peuvent rompre les flux de passkey et ne pas fonctionner comme prévu. De plus, des vulnérabilités apparaissent régulièrement, ce qui oblige l’entreprise à faire preuve de diligence dans la gestion et l’application de correctifs sur les appareils.

2. Récupération des informations d’identification/du compte

2b. Récupération des informations d’identification avec des passkeys liées à un périphérique résidant sur des systèmes d’authentification conçus pour la sécurité

Récupération des informations d’identification Clés de sécurité ; passkeys liées à un périphérique résidant sur des systèmes d’authentification conçus pour la sécurité

Avantages

Pas de coût prohibitif

Par rapport à l’utilisation de deux appareils portables, une clé de sécurité de secours, telle qu’une YubiKey, représente un coût bien moindre. De plus, la YubiKey de secours permet une restauration autonome beaucoup plus rapide et plus simple.

Résistance permanente au phishing

La perte d’une clé de sécurité (contenant des passkeys liées à un périphérique) n’interrompt pas le flux de travail normal et ne diminue pas non plus la sécurité de l’authentification.

Défis

Utilité de la clé de secours

Si un utilisateur perd sa clé de sécurité, il doit suivre quelques étapes pour récupérer l’accès au compte. Par conséquent, il est conseillé à chaque utilisateur de conserver une deuxième clé de sécurité comme clé de secours pour maintenir l’accès au compte et disposer d’une méthode résistante au phishing afin d’ajouter une nouvelle méthode de secours.

Les YubiKeys rendent les autres passkeys liées à un périphérique plus sûres

Il n’est pas nécessaire de choisir : une approche hybride peut convenir à une entreprise dans certains scénarios clés, comme l’utilisation de fournisseurs de passkeys tiers pour les applications/utilisateurs à faible risque ou pour une utilisation temporaire lors de scénarios de récupération. Tenez également compte du fait que l’utilisation d’une clé YubiKey préenregistrée et fournie à l’utilisateur final crée la liaison forte nécessaire pour amorcer la configuration d’ un autre type de passkey liée à un périphérique au sein d’un fournisseur de passkey tiers. Cela place la barre très haut en matière de sécurité et de facilité d’utilisation, en créant une stratégie robuste de cycle de vie des informations d’identification sur laquelle une entreprise peut s’appuyer.

Autres points à prendre en compte par les entreprises

Conformité, audit et risque

Conformité et audit avec des passkeys liées à un périphérique sur des appareils à usage général

Défis

Capacités d’attestation limitées ; difficile de déterminer quels terminaux/appareils protègent les passkeys

Les passkeys liées à un périphérique résidant sur des appareils à usage général, tels que les smartphones, les ordinateurs portables ou les tablettes, ne répondent qu’à la norme AAL2

Ne répondent pas aux exigences de conformité et de certification les plus strictes

Conformité et audit en matière de passkeys liées à un périphérique résidant sur un système d’authentification conçus pour la sécurité

Avantages

L’attestation de l’authentificateur matériel garantit que les passkeys sont stockées en toute sécurité sur du matériel de confiance dont les propriétés sont connues.

Les passkeys liées à un périphérique sur les YubiKeys sont les seules à répondre à la norme AAL3

Répondent aux exigences de conformité et de certification les plus strictes

Les clés YubiKeys satisfont aux exigences gouvernementales en matière de sécurité

Les YubiKeys sont autorisés dans les zones sécurisées où les appareils mobiles sont interdits

Les YubiKeys peuvent vous aider lorsque les agences gouvernementales disposent de systèmes traditionnels ou personnalisés qui ne sont pas compatibles avec les passkeys liées à un périphérique résidant sur un appareil à usage général.

Exposition aux risques et aux coûts

En général, il existe un risque plus élevé de perte, de vol ou de compromission des appareils portables, car les utilisateurs utilisent ces appareils pour un large éventail d’activités. Les passkeys résidant sur des périphériques portables à usage général présentent un risque accru d’être compromises par rapport aux mots de passe résidant sur des systèmes d’authentification conçus pour la sécurité, tels que les clés de sécurité matérielles. Le remplacement d’un smartphone est beaucoup plus coûteux que celui d’une clé de sécurité.

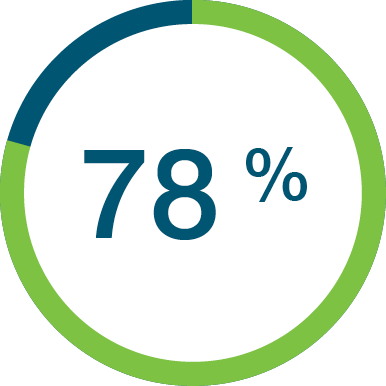

Dispositifs à usage général pour la sécurité

Utilisateurs à risque

des utilisateurs ont utilisé leur appareil professionnel pour des activités personnelles.

utilisent des appareils personnels pour le travail.

ont autorisé un ami ou un parent à utiliser l’appareil.

La YubiKey : placer la barre plus haut en matière de sécurité pour tous les autres fournisseurs de passkeys

À l’heure où les entreprises cherchent à supprimer les mots de passe du quotidien de leurs utilisateurs, la YubiKey peut offrir un moyen simple, sécurisé et portable de renforcer la sécurité. Les utilisateurs peuvent utiliser une YubiKey pour s’authentifier sur leur poste de travail, puis déverrouiller leurs fournisseurs de passkeys (plateformes et tiers) et relever le niveau de sécurité de leurs applications de passkeys.

Les passkeys liées à un périphérique résidant dans des YubiKeys offrent le plus haut niveau d’assurance quant à la gestion de la clé privée en fonction de la norme d’attestation FIDO intégrée. La YubiKey garantit que la clé privée est stockée et protégée dans un HSM. D’autres formes de passkeys liées à un périphérique doivent s’appuyer sur des approches moins fiables pour fournir des informations sur la sécurité et le contrôle de la clé privée. L’absence de contrôles visibles peut ne pas répondre aux besoins de l’entreprise en matière de respect des réglementations ou des normes de sécurité nécessaires.

Résumé

Principales informations à retenir en matière de passkeys pour votre entreprise

Les passkeys offrent l’accès à un monde compatible avec la technologie FIDO. Mais pour les entreprises qui exigent un contrôle strict de l’identité des utilisateurs, les passkeys liées à un périphérique qui résident dans des appareils à usage général tels que les smartphones, les ordinateurs portables et les tablettes ne réduisent pas les risques. Les passkeys liées à un périphérique résidant sur une clé de sécurité offrent une sécurité maximale. Elles offrent aux entreprises les capacités de gestion et d’attestation du cycle de vie des informations d’identification fiables dont elles ont besoin pour bénéficier d’une sécurité renforcée, de l’expérience la plus simple en matière d’intégration des utilisateurs et de récupération des informations d’identification et des comptes sur tous les appareils et toutes les plateformes. Enfin, elles permettent aux entreprises de rester en conformité avec les exigences les plus strictes dans tous les secteurs d’activité.

- Recherchez des méthodes d’authentification résistantes au phishing qui peuvent prendre en charge tous les domaines de l’authentification et de la gestion des informations d’identification afin de créer des utilisateurs résistants au phishing. Les flux d’intégration et de récupération sont des domaines où la résistance au phishing échoue souvent. Ils constituent un vecteur d’attaque attractif.

- L’attestation peut être partielle ou inexistante pour un grand nombre de dispositifs différents. Le service, la partie utilisatrice ou l’entreprise ne peuvent pas savoir quel type d’appareil a été utilisé, ni quel degré de confiance ils peuvent accorder à l’authentificateur et comment la clé est stockée. Il est essentiel pour les entreprises de pouvoir faire confiance aux passkeys utilisées par leurs employés.

- Les passkeys, telles que celles qui résident dans les clés de sécurité modernes FIDO, offrent un niveau de sécurité plus élevé que les celles résidant sur un smartphone. Ces passkeys de sécurité inférieure offrent une assurance AAL2. Les passkeys des clés de sécurité offrent une assurance AAL3, le niveau d’authentification le plus élevé, ce qui est essentiel pour garantir la conformité.